Klíčová kontroverze podpisu společnosti Texas Instruments - Texas Instruments signing key controversy

Texas Instruments podpisu klíč spor vyplýval z Texas Instruments "(TI) odezvy na projektu factorize na 512- bit RSA šifrovací klíče potřebné k zápisu vlastní firmware pro zařízení TI.

Projekt

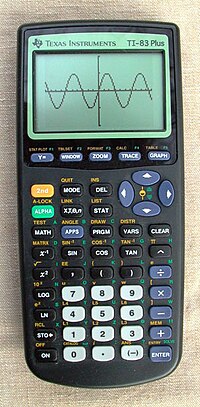

V červenci 2009, Benjamin Moody Spojených-TI forum uživatel, publikoval faktorů na 512-bitové s RSA klíčem slouží k podepsat TI-83 + sérii grafickým kalkulátorem. Zjištění soukromého klíče by koncovým uživatelům umožnilo přenést na zařízení vlastní operační systémy, aniž by museli používat jakýkoli speciální software. Moody použil dvě bezplatné implementace obecného sítového pole , msieve a ggnfs; výpočet trval 73 dní na 1,9 GHz dvoujádrovém procesoru. To ukazuje postup vývoje hardwaru: faktorizace podobného 512bitového RSA-155 v roce 1999 za použití stejného algoritmu vyžadovala velkou specializovanou výzkumnou skupinu, 8 000 MIPS let výpočetního času a superpočítač Cray C916 .

V reakci na to členové širší komunity grafů kalkulaček grafů TI (na yAronet) vytvořili projekt distribuovaných počítačů na bázi BOINC , RSA Lattice Siever (zkráceně RSALS), který rychle zohlednil ostatní klíče. RSA Lattice Siever zůstala aktivní téměř tři roky poté, co přežila svůj původní účel, a to faktorováním dalších celých čísel pro matematickou komunitu. Po zohlednění více než 400 celých čísel se RSALS na konci srpna 2012 přestěhoval do NFS@home inspirovaného RSALS.

Právní odpověď

Společnost Texas Instruments zahájila rozeslání dvou počátečních žádostí o stažení digitálního tisíciletí autorského zákona (DMCA) hackerům s odkazem na weby nebo příspěvky na fórech, které ovládají. Hackeři zareagovali odstraněním klíčů bez konzultace s právním zástupcem. TI poté rozeslal další oznámení DMCA na různé weby zobrazující klíče, včetně United-TI, reddit a Wikipedia . Úsilí společnosti Texas Instruments se poté stalo předmětem efektu Streisand a klíče byly zrcadleny na řadě webů, včetně WikiLeaks . V září 2009 Dan Goodin z The Register upozornil nadaci TI na Electronic Frontier Foundation (EFF) a EFF souhlasil s převzetím případu pro bono , což představuje tři lidi, kteří obdrželi oznámení DMCA.

13. října 2009 zaslal EFF dopis TI s varováním, že zaslání klíčů neporušuje DMCA a že může být odpovědný za zkreslení . Navzdory dopisu od EFF TI nadále zasílala oznámení DMCA na webové stránky, které zasílaly klíče, ale přestalo to dělat koncem roku 2009. EFF podal protioznámení podle článku 512 DMCA jménem tří bloggerů, kteří obdrželi oznámení DMCA. Když EFF neobdržel odpověď do stanoveného termínu, bloggeri znovu zveřejnili obsah, který byl odstraněn.

Kryptografické klíče

Veřejné parametry RSA původního podpisového klíče OS TI-83+ / TI-83+ Silver Edition od Benjamina Moodyho jsou následující 512bitový modul n a veřejný (nebo šifrovací) exponent e (zadaný v hexadecimálním formátu ):

n = 82EF4009ED7CAC2A5EE12B5F8E8AD9A0AB9CC9F4F3E44B7E8BF2D57A2F2BEACE83424E1CFF0D2A5A7E2E53CB926D61F347DFAA4B35B205B5881CEB40B328E58F e = 11

Faktorem n získal Moody faktory p (252 bitů) a q (260 bitů), které lze následně použít k rychlému výpočtu 512bitového soukromého (nebo dešifrovacího) exponentu d = e −1 mod ( p −1) ( q −1) :

p = B709D3A0CD2FEC08EAFCCF540D8A100BB38E5E091D646ADB7B14D021096FFCD q = B7207BD184E0B5A0B89832AA68849B29EDFB03FBA2E8917B176504F08A96246CB d = 4D0534BA8BB2BFA0740BFB6562E843C7EC7A58AE351CE11D43438CA239DD99276CD125FEBAEE5D2696579FA3A3958FF4FC54C685EAA91723BC8888F292947BA1

Hodnotu d pak lze použít k podepsání libovolného softwaru OS.

Klíče od společnosti RSA Lattice Siever ( klíče pro podepisování OS TI-92+ , TI-73 , TI-89 , Voyage 200 , TI-89 Titanium, TI-84+ / TI-84 Silver Edition a podpisové razítko) podobné, ale s různými hodnotami n , p , q a d . Všechny modely sdílejí jeden podpisový klíč razítka.

Viz také

Reference

externí odkazy

- Potlačené kryptografické podpisové klíče Texas Instruments, 28. srpna 2009 na Wayback Machine (archivováno 6. června 2010) v Internetovém archivu . Soubor na Wayback Machine (archivován 6. června 2010).